Desde o lançamento pelo GitHub da versão beta dos alertas de escaneamento de credenciais em repositórios públicos, em dezembro do ano passado, 70 mil repositórios ativaram os alertas, o que ajudou desenvolvedores de software a identificarem milhares de credenciais vazadas.

A partir de agora, o recebimento de alertas na plataforma estará disponível gratuitamente para todos os repositórios públicos, sendo possível ativar os alertas em todos os repositórios que o administrador quiser receber notificações, no caso de credenciais vazadas, em todo o histórico do repositório, incluindo códigos, issues, descrições e comentários.

“O escaneamento de credenciais do GitHub funciona com mais de 100 provedores de serviço no GitHub Partner Program. Além de alertar os usuários, o GitHub vai continuar a notificar os parceiros quando uma credencial for vazada”, explicam Mariam Sulakian, gerente sênior de produtos, e Zayn Malik, gerente sênior de marketing de produto do GitHub.

A empresa garante que, com o escaneamento de credenciais ativado, os usuários receberão alertas nos casos em que não for possível avisar um parceiro, por exemplo, ou se chaves hospedadas por usuários ficarem expostas, assim como um registro de auditoria completo de ações tomadas após o aviso. Isso possibilita que profissionais tenham uma visibilidade completa da escala de risco.

Veja isso

GitHub admite ataque que roubou certificados de assinatura

GitHub adiciona recurso para verificação automática de código

Um exemplo prático é o caso do consultor americano de DevOps, Rob Bos, que habilitou o escaneamento de credenciais em aproximadamente 14 mil repositórios e descobriu mais de mil credenciais. “Minha pesquisa mostra por que todos deveriam ter o escaneamento de credenciais habilitado. Mesmo que eu treine muitas pessoas para usar a segurança avançada do GitHub, eu encontrei credenciais nos meus próprios repositórios por meio do escaneamento”, disse ele.

Começando com um clique

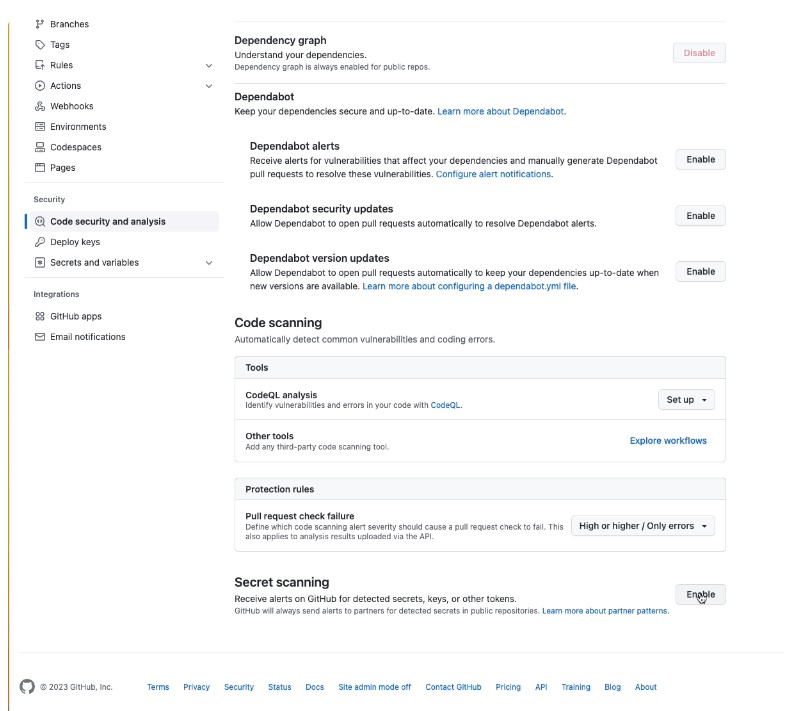

Qualquer pessoa que seja dona ou administradora de um repositório público pode ativar o alerta de escaneamento de credenciais. Os administradores de enterprise e donos de organizações também podem fazer ativações em massa de alertas para diversos repositórios, pelo seguindo caminho: ir em “settings” e clicar em “code security and analysis” logo abaixo de “security”; então, encontre “secret scanning” e clique “enable” para ativar.

Para mais informações sobre como ativar o escaneamento de credenciais para repositórios, é possível acessar a documentação do GitHub.